Table of Contents

Le lancement d’un pentest avec Yogosha se veut simple, afin de permettre des tests de sécurité rapides et agiles. C’est aujourd’hui plus vrai que jamais grâce à la Security Checklist.

Yogosha offre désormais la possibilité d’ajouter une liste de contrôles de sécurité – une Security Checklist – au lancement d’un test d’intrusion, pour vous permettre, à vous ou à vos tiers, de répondre aux exigences de conformité.

Veillez à l’exécution des contrôles de sécurité essentiels

Une “Security Checklist” est une liste de contrôles que les chercheurs en sécurité suivent et complètent lors de la réalisation d’un pentest.

Cela permet une plus grande transparence, en plus de garantir que les contrôles de sécurité essentiels ont bien été réalisés. Les vérifications effectuées sont marquées comme réussies ou échouées, et peuvent être accompagnées de pièces jointes telles que des preuves de concept (POC) et des rapports de vulnérabilité exhaustifs.

Security Checklists : inspirées des référentiels standards de la cybersécurité

Nos modèles de Security Checklists sont élaborés sur la base des référentiels standards de l’industrie, comme l’OWASP, et en étroite collaboration avec nos experts en cybersécurité.

Notre catalogue actuel comprend :

- la Security Checklist OWASP Web

- la Security Checklist IoT Windows OS

D’autres modèles de checklists seront disponibles très prochainement – OWASP API, OWASP Mobile, Infra, Active Directory et Wifi. En outre, des Checklists sur mesure, spécifiques à vos actifs et aux besoins de votre organisation, peuvent également être créées sur demande.

Conformité : démontrez le respect des normes réglementaires

La conformité est un enjeu central pour les organisations modernes, qui vient avec son lot de bureaucratie et de documentation – essentielles, mais chronophages. La Security Checklist de Yogosha permet non seulement aux RSSI et aux équipes GRC de gagner du temps, mais aussi de prouver la conformité plus facilement.

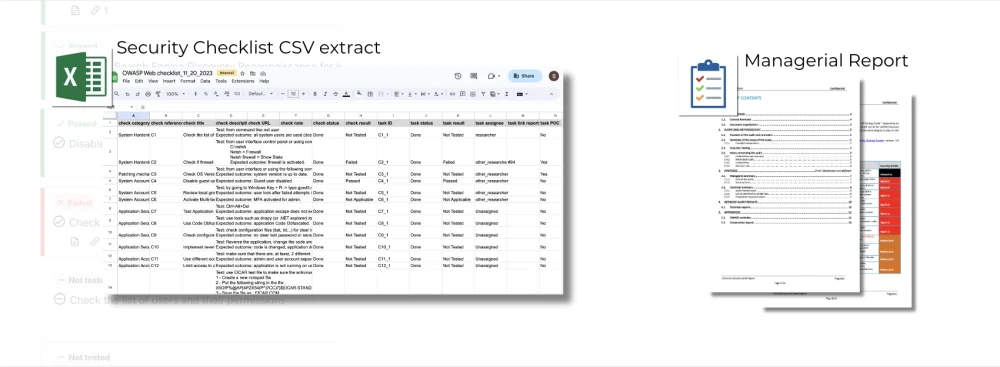

Après avoir effectué un pentest avec une Security Checklist, partagez les résultats avec votre équipe, votre hiérarchie et le monde entier pour prouver votre niveau de sécurité et votre respect des normes réglementaires. Pour cela, il suffit d’extraire les résultats du pentest directement depuis la plateforme, ou de mettre à profit le rapport managérial ou le certificat de pentest.

Au-delà de la simple conformité

Outre les questions de conformité, la Security Checklist de Yogosha vous permet également de :

- Suivre la progression de vos pentests ;

- Vous assurer que les contrôles de sécurité qui vous sont essentiels sont bien réalisés ;

- Faire passer vos tests de sécurité à l’échelle, pour toujours plus d’agilité.

Suivez la progression des pentests en temps réel

Avec la Security Checklist de Yogosha, vous pouvez désormais suivre l’évolution de vos pentests en temps réel grâce à la barre de progression. Des vues plus granulaires permettent de voir ce qui a été fait, ce qui est en cours et ce qui n’a pas encore été commencé.

Le suivi de l’avancement des pentests vous permet de vous assurer que les contrôles qui vous sont les plus importants sont bien tous effectués, afin de répondre au mieux à vos enjeux – sécurisation du SI, future mise en production d’un logiciel, fusion-acquisition, etc.

Faites passer vos pentests à l’échelle

Nous savons que la mise en œuvre et la généralisation des tests de sécurité dans les processus de développement de produits, de systèmes et de logiciels ralentissent les délais de livraison et l’agilité des équipes. Grâce à la Security Checklist, créez instantanément un ensemble standardisé de vérifications que vous pouvez facilement reproduire dans votre pipeline DevSecOps, et au sein de votre organisation toute entière.

Vous souhaitez en savoir plus ou demander une démo ? Prenez contact dès maintenant.