Lancez et gérez vos tests de sécurité de manière agile, sur une seule plateforme

Une seule plateforme

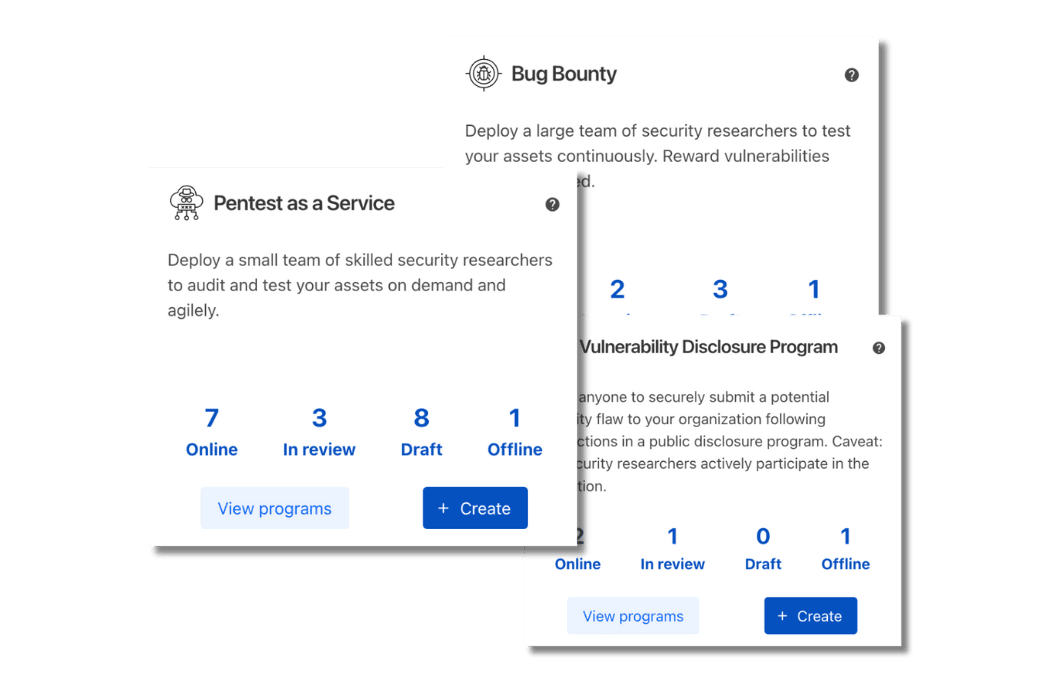

Plusieurs tests de sécurité offensifs

Le Vulnerability Operations Center (VOC) de Yogosha vous permet de détecter et de gérer efficacement les vulnérabilités critiques avec vos équipes et nos chercheurs en sécurité, de bout en bout.

Trouvez et gérez les vulnérabilités en toute confiance

Notre plateforme est utilisée par 300+ équipes de sécurité dans de multiples secteurs d’activité.

- Tests de sécurité agiles

- Activity Monitor

- Chercheurs en sécurité

- SaaS ou Self-Hosted

- Multi Workspace

- Exposition aux risques & Analytics

- Conformité et sécurité

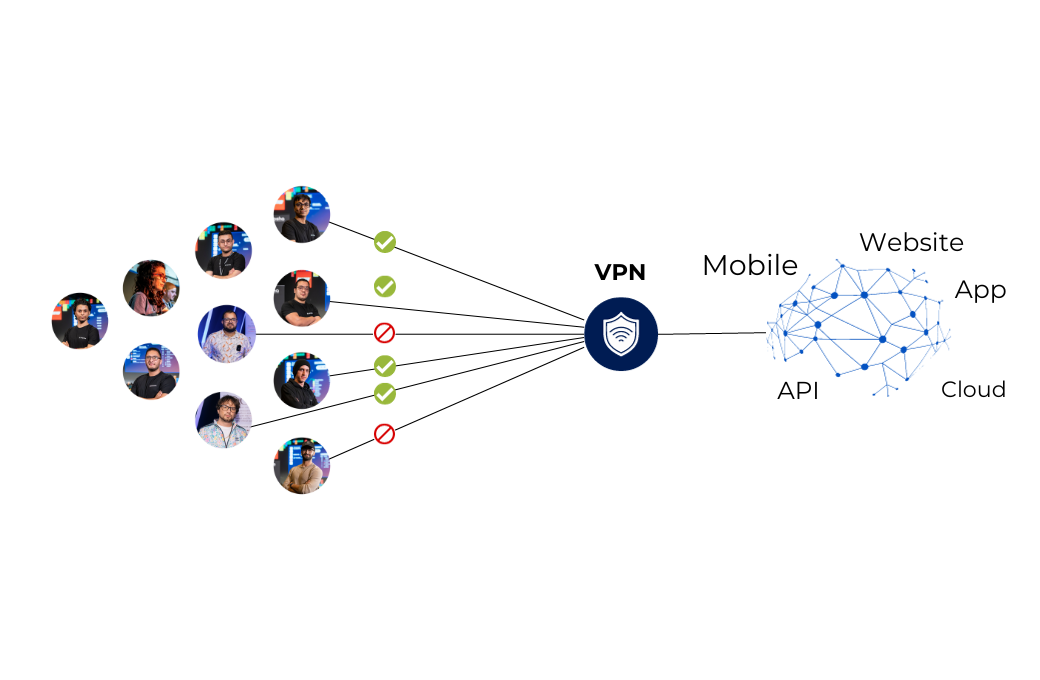

- VPN

- Intégrations

Lancez vos tests de sécurité en quelques jours.

Et déployez des actifs sécurisés à chaque nouvelle mise en production. Idéal pour les approches DevSecOps.

✅ Rendu possible grâce au lancement de tests de sécurité depuis notre plateforme.

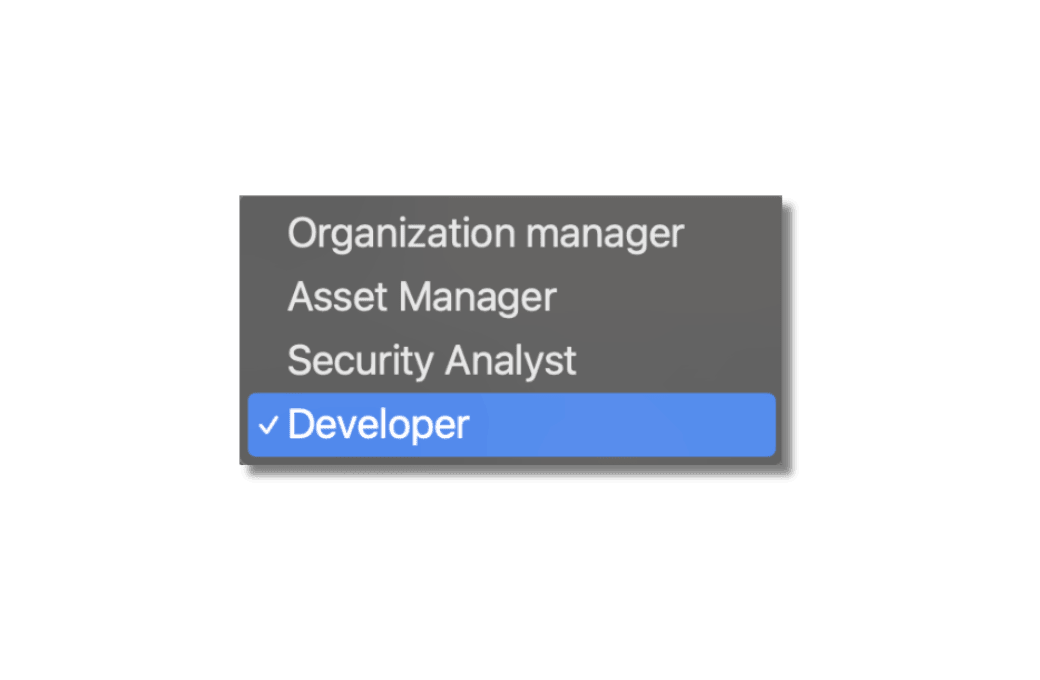

Attribuez des rôles et des rapports en toute simplicité.

Et déléguez des tâches très rapidement, du triage à la remédiation en passant par le retest.

✅ Rendu possible grâce à notre outil d’attribution de rapports en 1 clic.

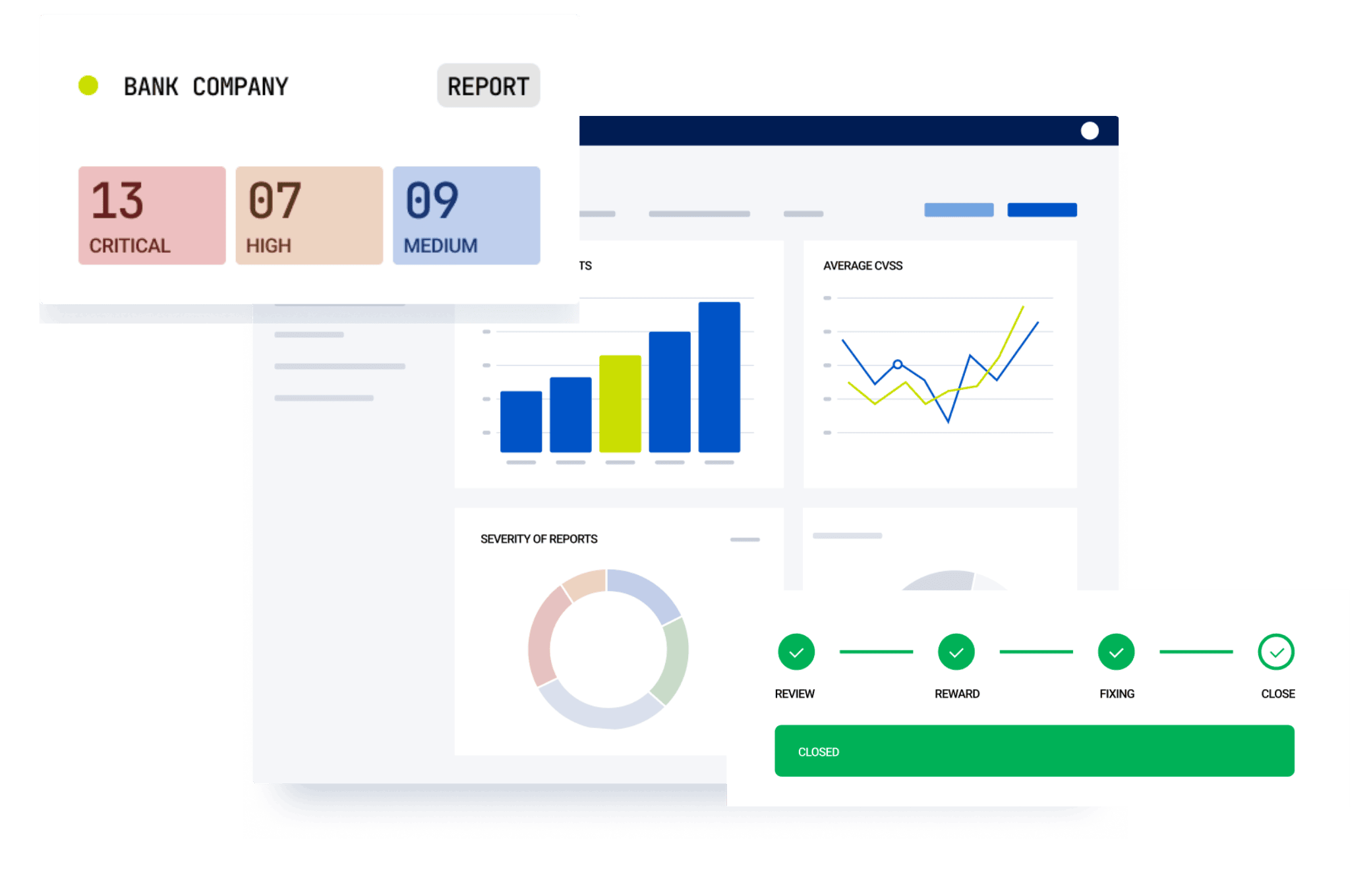

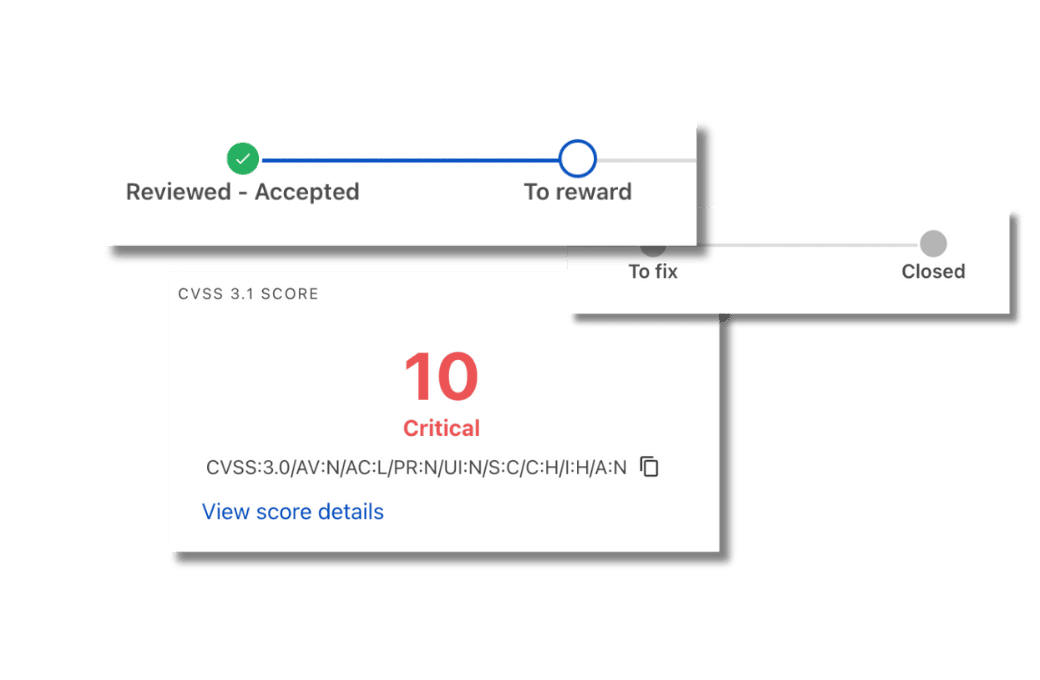

Rationalisez la gestion des vulnérabilités. De bout en bout.

Et réduisez la charge administrative pour chaque vulnérabilité trouvée.

✅ Rendu possible grâce au statut des rapports de vulnérabilité : en un clic, appliquez différents états de la détection aux conseils de remédiation, en passant par le triage et le retest.

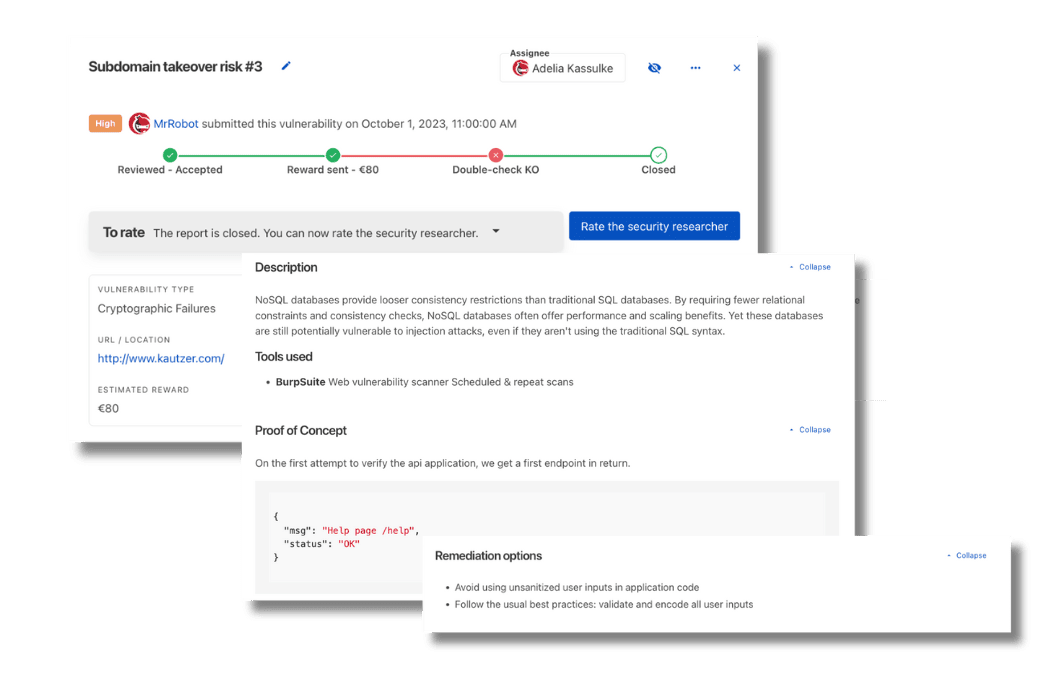

Recevez des rapports de vulnérabilité pleinement documentés.

Et vos équipes de développement et de sécurité peuvent corriger plus rapidement.

✅ Rendu possible grâce aux modèles de rapports standardisés par Yogosha, incluant le score CVSS, la preuve de concept (POC) avec des images ou des vidéos, et des conseils de remédiation.

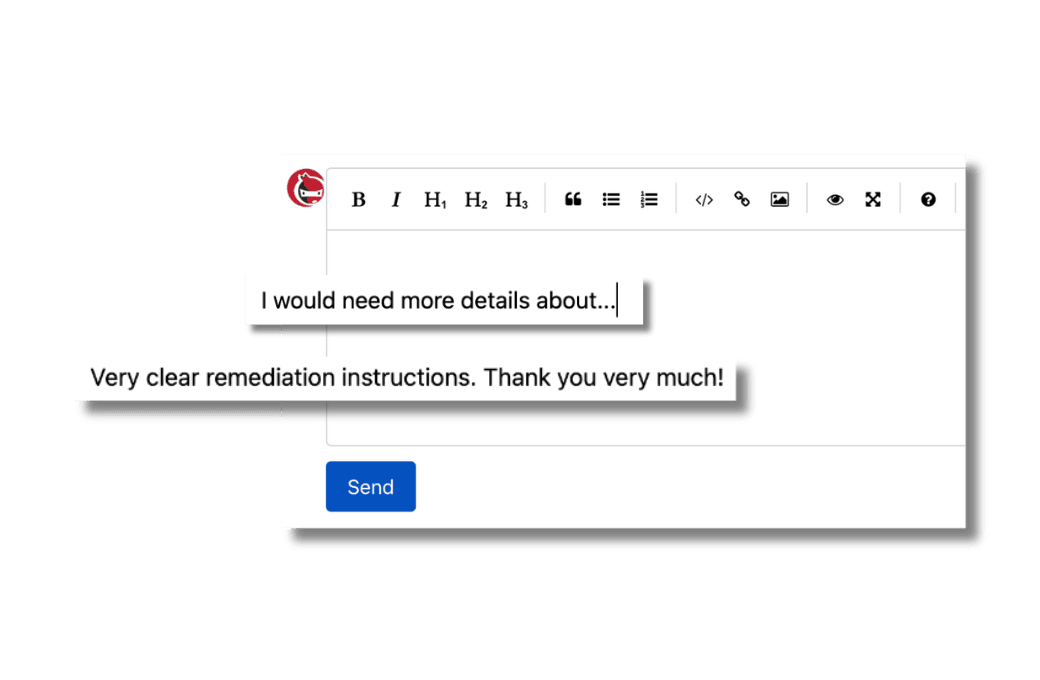

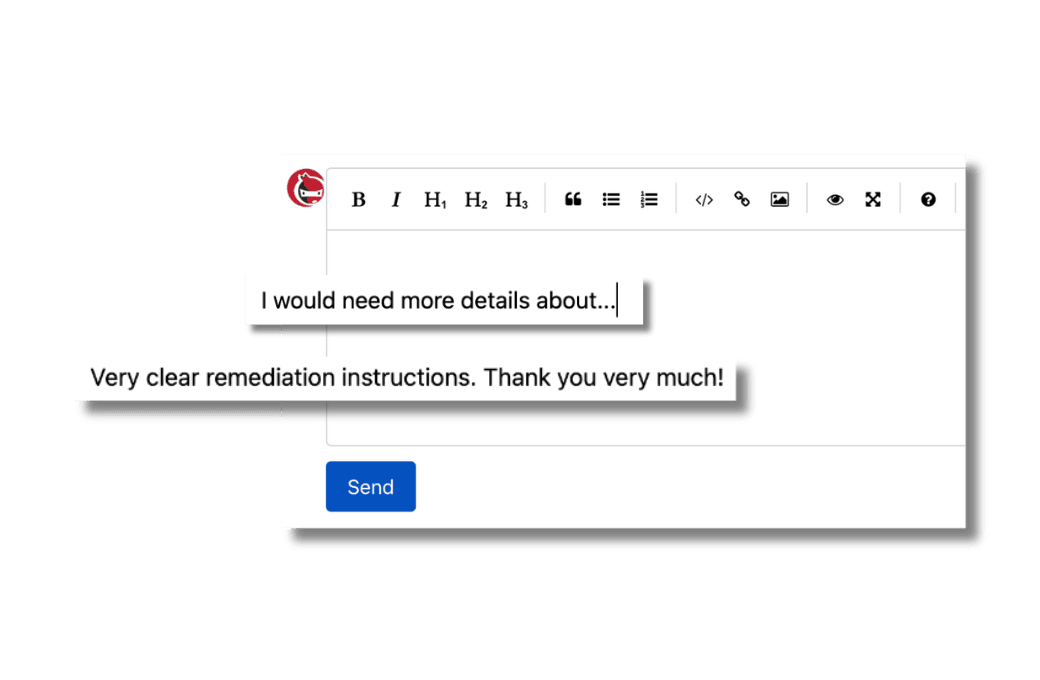

Communiquez directement avec les chercheurs en sécurité.

Et accélérez la correction des vulnérabilités.

✅ Grâce à notre système de messagerie.

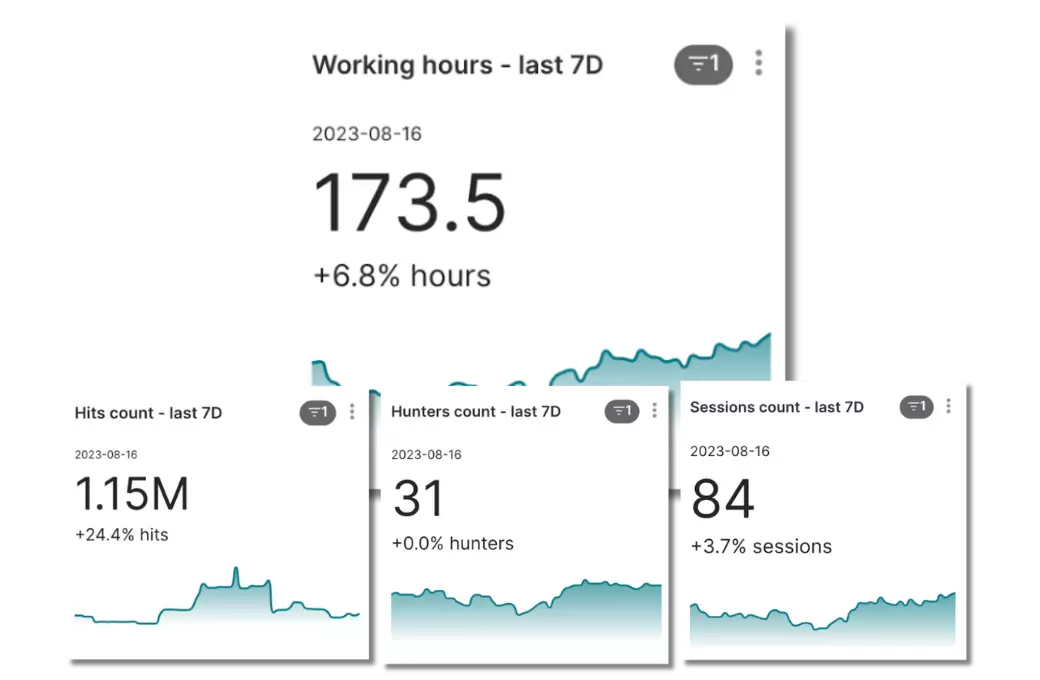

Contrôlez l’activité des chercheurs travaillant sur vos actifs.

Et ayez la preuve des efforts en cours et l’assurance d’un retour sur investissement.

✅ Rendu possible grâce à notre Activity Monitor, qui indique entre autres le nombre de chercheurs actifs, les heures de recherche, le nombre de sessions et le nombre de requêtes.

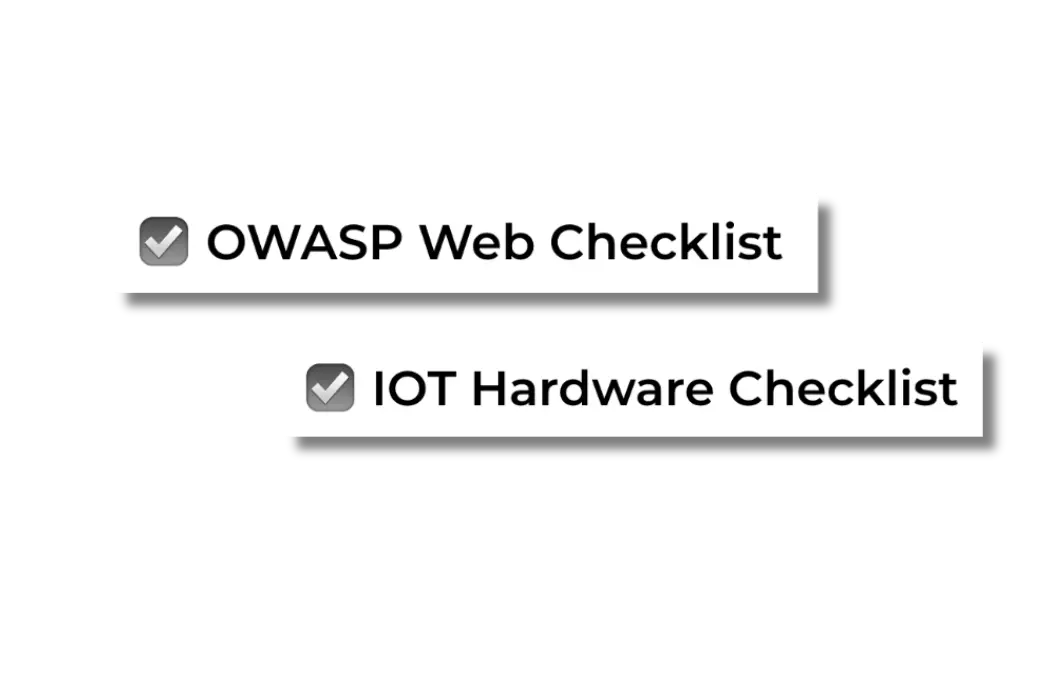

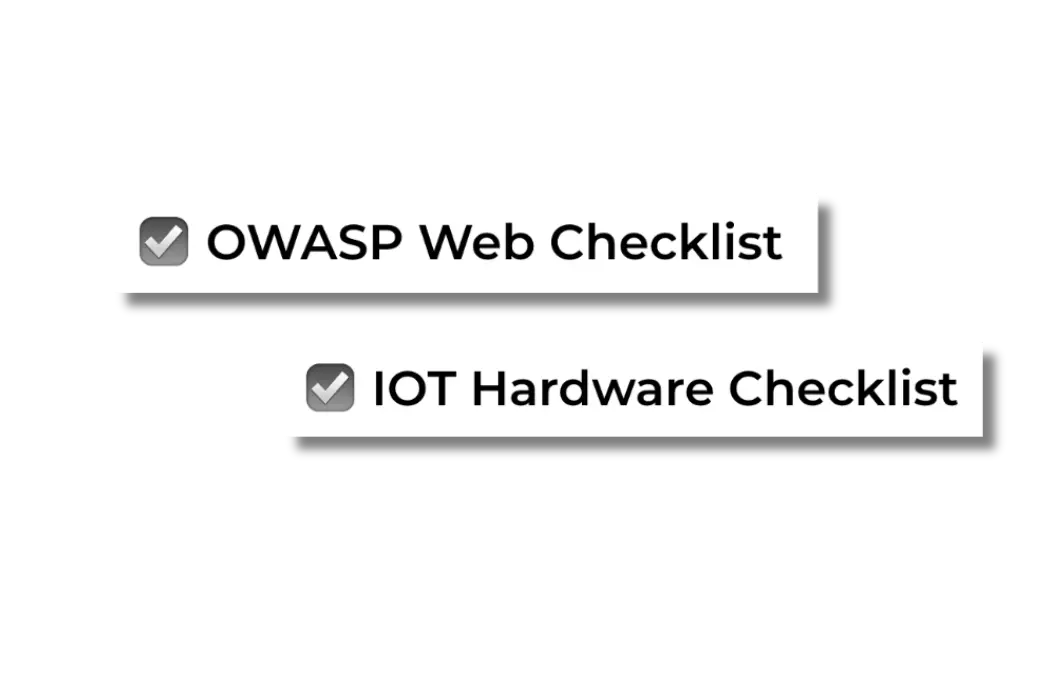

Une transparence totale sur l’état d’avancement des pentests

Pour que vous sachiez d’un coup d’œil quelles étapes ont été validées, ont échoué ou n’ont pas encore été commencées.

✅ Rendu possible grâce à la Security Checklist par Yogosha.

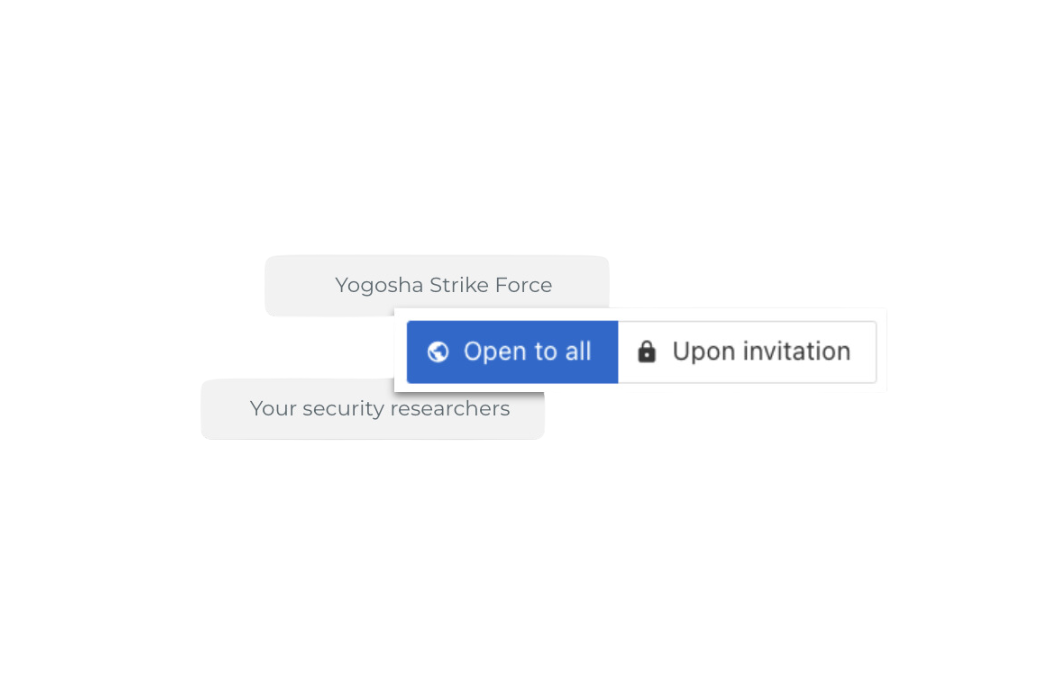

Accédez aux meilleurs chercheurs en sécurité.

Et augmentez les chances de détecter les vulnérabilités critiques. Poursuivez la collaboration avec les plus performants d’entre eux.

✅ Rendu possible grâce à notre communauté de chercheurs en sécurité vérifiés, disponibles à la demande.

Ou invitez votre propre équipe de chercheurs.

Et embarquez-les facilement sur la plateforme Vulnerability Operations Center.

✅ Rendu possible grâce à notre programme d’invitation.

Communiquez directement avec les chercheurs en sécurité.

Et accélérez la correction des vulnérabilités.

✅ Rendu possible grâce à notre système de messagerie.

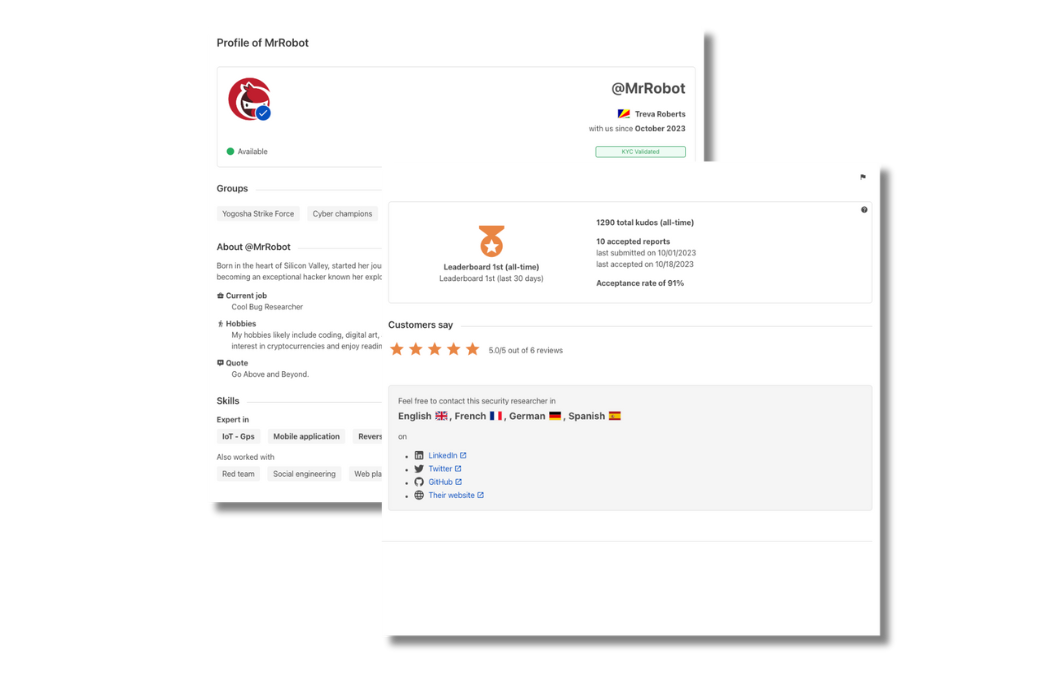

Consultez le profil des chercheurs sélectionnés.

Et instaurez un climat de confiance entre votre équipe et les chercheurs en sécurité.

Continuez à travailler avec les plus performants.

✅ Rendu possible grâce à la consultation des profils de nos experts.

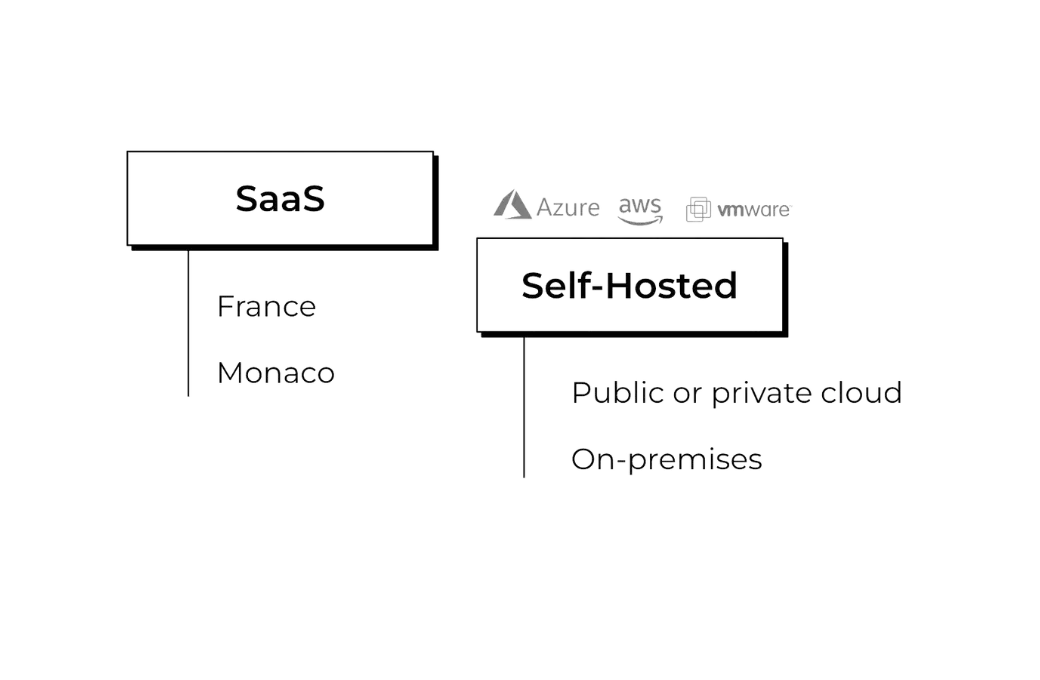

SaaS : Gérez les rapports de vulnérabilité en toute sécurité

Et assurez-vous que vos données sont bien protégées.

✅ Rendu possible grâce à notre plateforme SaaS robuste et sécurisée, hébergée sur le cloud 3DS Outscale certifié SecNumCloud. Nous sécurisons continuellement nos actifs grâce à un pipeline DevSecOps, aux directives de l’OWASP et à des programmes de bug bounty et de VDP.

Self-Hosted : restez maître de vos données

Et gardez le contrôle total de toutes les données traitées, comme les rapports de vulnérabilité soumis via la plateforme.

✅ Rendu possible par notre solution en auto-hébergement – on-premise ou sur cloud public ou privé.

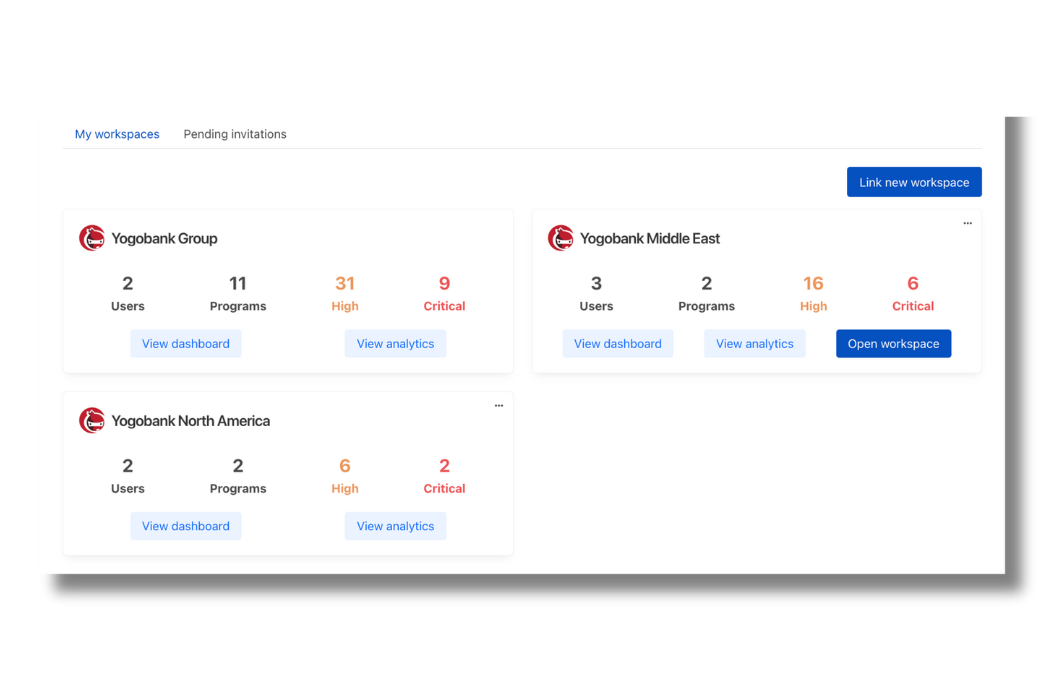

Permettez à différentes entités de votre organisation de procéder à des tests de sécurité.

Et bénéficiez d’une expérience unifiée et centralisée.

✅ Rendu possible grâce à notre fonctionnalité Multi-Workspace.

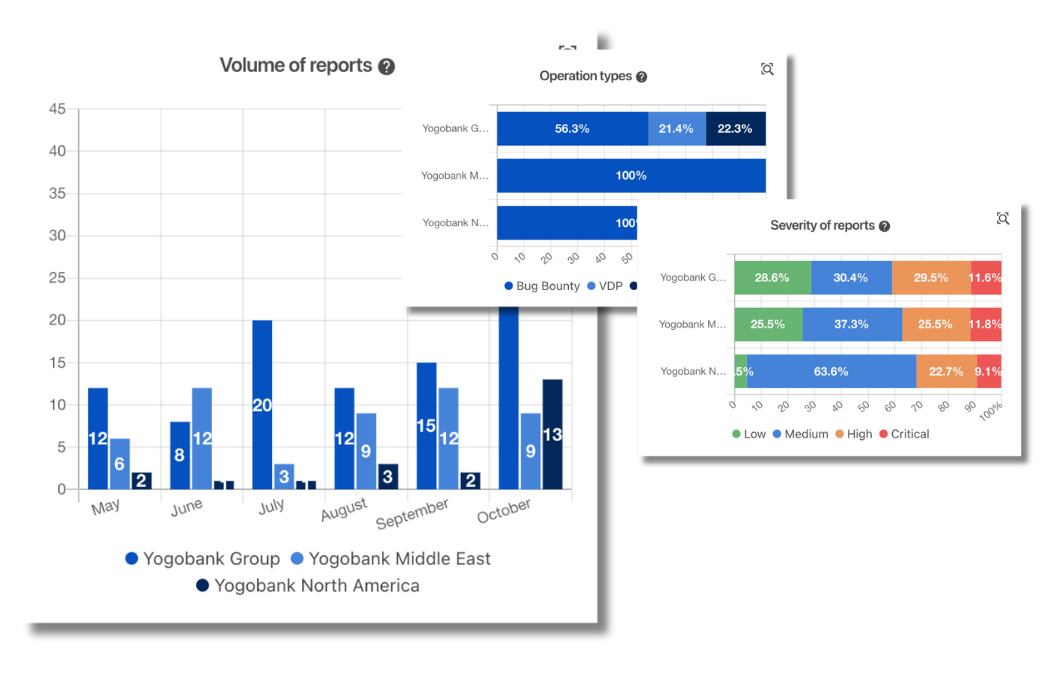

Supervisez, centralisez et comparez l’exposition au risque à travers l’ensemble de votre organisation.

Et sachez à tout moment où vous en êtes. Également utile pour les revues auprès des C-Levels.

✅ Rendu possible grâce à notre Master Workspace.

Délimitez l’accès aux données confidentielles entre les espaces de travail.

Et gardez le contrôle de vos données et de vos opérations de sécurité à travers toute votre organisation.

✅ Rendu possible grâce à notre système de permission-invitation.

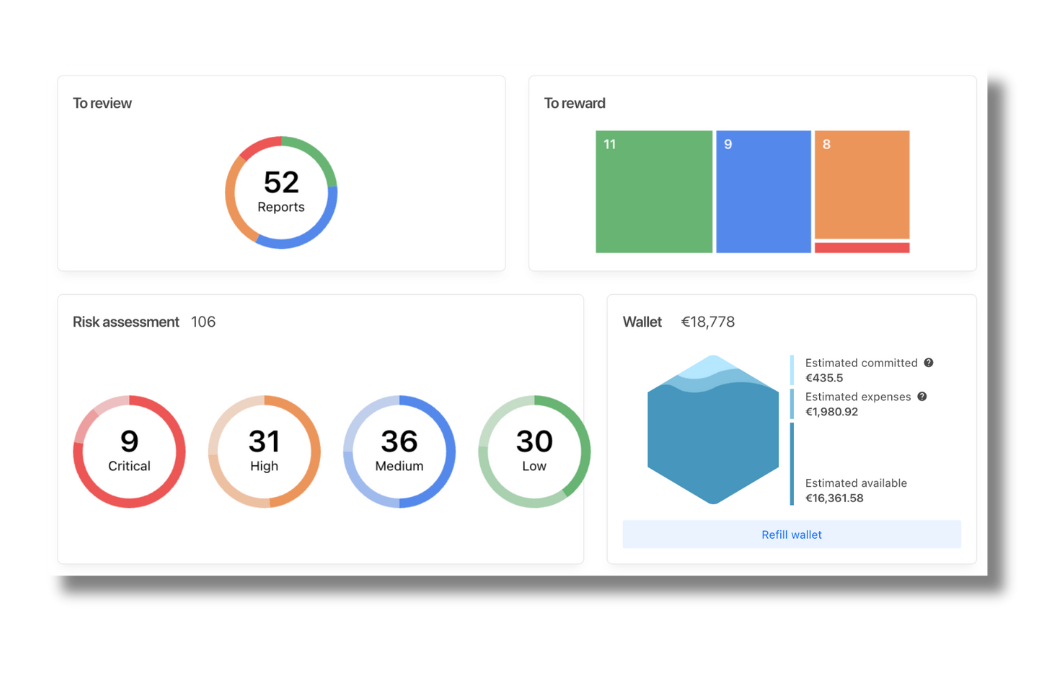

Contrôlez l’exposition au risque en temps réel.

Contrôlez l’exposition aux risques en temps réel et gérez plus efficacement vos actifs. Découvrez quels sont les plus fragiles, quels types de vulnérabilités sont le plus souvent exploités pour vous atteindre, et identifiez les pistes d’amélioration pour votre système d’information et vos équipes.

✅ Rendu possible grâce à notre tableau de bord, et aux notifications in-app et par email.

Supervisez, centralisez et comparez l’exposition au risque à travers l’ensemble de votre organisation.

Et sachez à tout moment où vous en êtes. Également utile pour les revues auprès des C-Levels.

✅ Rendu possible grâce à notre Master Workspace.

Recevez des notifications en temps réel.

Et soyez informé à chaque fois qu’il se passe quelque chose d’important.

✅ Rendu possible grâce aux notifications in-app, à l’envoi d’e-mails et aux intégrations.

Standardisez vos pentests en demandant aux chercheurs en sécurité de suivre une liste de tâches prédéfinies.

Et répondez aux exigences de conformité tout en industrialisant vos tests d’intrusion.

✅ Rendu possible grâce à notre catalogue de Security Checklists.

Placez facilement les chercheurs sur liste blanche.

Et autorisez-les à tester la sécurité de vos actifs. Plus de fausses alertes pour le SOC, ni de problèmes de pare-feu.

✅ Rendu possible par le VPN Yogosha.

Transférez instantanément les rapports de vulnérabilité et les données clés vers vos outils internes.

Et allouez votre temps à des tâches plus cruciales.

✅ Rendu possible par notre API, nos intégrations et nos webhooks.

1 Plateforme

POUR GÉRER VOS TESTS DE SÉCURITÉ

48h

POUR LANCER UN TEST, PAS DES SEMAINES

90%

RAPPORT SIGNAL/BRUIT

Avec la détermination de nos équipes Produit & Tech

"Ensemble, nous ne nous contentons pas de développer un produit. Nous façonnons un avenir où la confiance dans la technologie n'est plus un espoir, mais un acquis. Chaque ligne de code que nous écrivons, chaque stratégie que nous déployons, contribue à un monde numérique plus sûr pour tous."

Nicolas KALMANOVITZChief Product Officer (CPO)

Découvrez des résultats tangibles

Explorez les réussites de nos clients et découvrez comment, grâce à notre plateforme, des entreprises comme la vôtre ont obtenu des résultats remarquables en matière de tests de sécurité.

Découvrez comment le Groupe ADP, opérateur de plusieurs aéroports internationaux, aborde sa sécurité numérique et collabore avec Yogosha pour la renforcer.

Découvrez comment Veepee, un acteur international du e-commerce avec plus de 3,7 Mds de chiffre d’affaires, gère sa sécurité numérique et utilise Yogosha pour la consolider.

Découvrez comment Teréga, un leader européen du transport et du stockage de gaz avec un chiffre d’affaires de 799 millions d’euros, maîtrise sa sécurité numérique et travaille avec Yogosha pour la perfectionner.

Passez à la vitesse supérieure

Réservez dès maintenant une démo personnalisée et découvrez comment les solutions de notre plateforme peuvent vous aider à lancer et à rationaliser vos tests de Sécurité Offensive.